Nous allons partager avec vous aujourd’hui le top des meilleurs outils de piratage informatique 2018 et du hacking qu’on peut trouver dans une trousse d’un ethical hacker (Un hacker éthique ou un White Hat pour ne pas s’éloigner du vocabulaire utilisé dans ce domaine).

Attention ! Ces outils de piratage sont utilisés aussi par des professionnels de la sécurité informatique et par la suite l’article s’adresse aux gens qui veulent seulement avoir une idée sur les outils existants et ceux qui veulent tester dans le but d’apprendre ou pour auditer leurs infrastructures en matière de sécurité.

Nous avons donc publié cet article uniquement à des fins éducatives et nous encourageons pas les pratiques malveillantes et le piratage en gosso modo.

Tous ces outils de piratage que nous allons lister sont gratuits et disponibles en libre téléchargement sur internet.

#1- Metasploit ou « Metasploit Pen Testing Tool »

Commençons donc par l’un des outils de piratage le plus connus dans le monde de la sécurité informatique, Metasploit, un programme qui regroupe un ensemble d’outils d’exploits, c’est à dire une bibliothèque avec toutes les failles connues et les vulnérabilités existantes dans les logiciels, les plateformes, les serveurs, les systèmes d’exploitations, les CMS, les bases de données…etc et les outils pour exploiter ces failles !

Comme la plupart des outils de sécurité informatique, Metasploit peut être utilisé à la fois de manière légale et à la fois pour des activités illégales.

Il vous permet donc grâce à sa bibliothèque de scanner par exemple un serveur web pour trouver toutes ses failles et ses points de faiblesse. Ce qu’on appelle un outil de pentest.

Et on arrête pas là, ce projet open source a émergé avec le temps en tant que plate-forme de développement dans la sécurité grâce à son framework ce qui nous permet aujourd’hui de mettre en évidence l’exploitabilité, le risque et les mesures de prévention contre les failles de sécurité.

Pour vous aider dans votre apprentissage, je vous ai trouvé quelques liens avec des tutoriels et des vidéos expliquant les principes de bases de Metasploit :

La chaîne Youtube de Metasploit, y’a pas mieux que la maison pour apprendre et pratiquer l’outil.

Et ces deux vidéos en action pour les débutants (En anglais mais j’ai pas trouvé mieux en français) :

Et enfin le site pour le téléchargement, la documentation officielle et le guide de l’installation du framework : https://www.metasploit.com/get-started

#2- Nmap comme sur Matrix Reloaded ou Die Hard

Nmap est disponible sous la plupart des systèmes d’exploitation, sous Windows, Mac OS X, Linux, BSD et Solaris. C’est un utilitaire et l’un des outils de piratage Open Source pour explorer un réseau informatique et auditer sa sécurité. Il a été conçu pour scanner rapidement des plages entières de réseaux informatique et il est utilisé la plupart du temps par des administrateurs réseau surtout pour surveiller les machines à l’intérieur d’un réseau (en réseau local je veux dire) et d’autres opérations d’administration.

Il permet aussi de détecter les ports ouverts, identifier les services hébergés et obtenir des informations sur le système d’exploitation d’un ordinateur distant et c’est là exactement où il devient l’un des outils les plus utilisé par les pirates.

Vous l’avez surement déjà vu en action dans plusieurs films au cinéma comme dans Matrix Reloaded, quand Trinity se sert de Nmap pour pirater la centrale électrique, aussi dans le film Die Hard, Retour en enfer où le hacker Matthew Farrel scanne une machine avec Nmap, ou même dans le film thaïlandais 13 jeux de mort où une informaticienne utilise ce programme pour pénétrer dans le serveur d’un site web.

Concernant son utilisation, je vous ai trouvé cette vidéo qui explique ses principes de bases ainsi des cas pratique :

Et aussi sur le site officiel de Nmap, vous trouverez un guide d’installation et le lien de téléchargement ainsi qu’un guide de référence en français pour toutes les commandes possibles avec des explications détaillées.

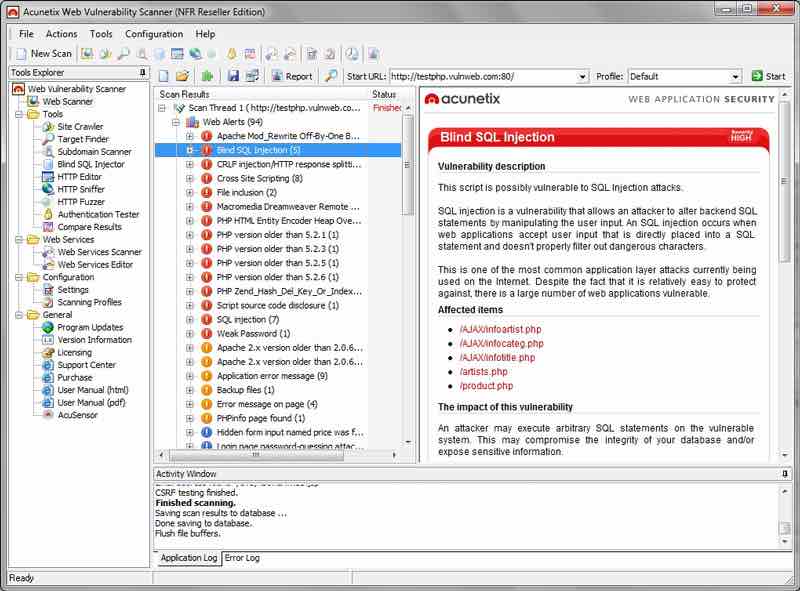

#3 – Acunetix WVS : Le maître des injections SQL

Il s’agit d’un logiciel qui scanne les sites web afin de trouver des vulnérabilités et des failles permettant le contrôle et l’accès aux fichiers d’un site web.

Cet outil multithread analyse un site Web en testant plusieurs méthodes de pénétration comme le cross-site scripting (abrégé XSS) et du SQL injection. Ce type de failles de sécurité dans des sites web permet à un pirate d’injecter du contenu dans une page du site en question ou dans sa base de données, provoquant ainsi des actions sur les navigateurs web visitant le site comme le vol des cookies du navigateurs et les sessions voir même les identifiants utilisateurs.

Acunetix est disponible pour Windows XP et toutes les versions supérieures jusqu’au Windows 10.

#4 – Wireshark ou le sniffeur des paquets libre et gratuit.

Le plus ancien des analyseurs de trames et paquets réseau depuis 1998 comme même. il a été entièrement revu en 2015 et son interface est devenue plus légère et plus rapide que ce soit sur linux, Windows ou Mac OSX

Pour ceux qui ça intéresse, voici une petit vidéo (en anglais) expliquant comment utiliser le logiciel :

#5 – oclHashcat ou comment cracker un mot de passe

Cette utilitaire peut être téléchargé sous différents systèmes d’exploitation et si vous cherchez à cracker des mots de passe, vous devez l’essayer car il s’agit là d’une version avancée de Hashcat et qui profite de la puissance d’un GPU au lien du CPU pour cracker les mots de passe.

oclHashcat est un cracker de mots de passe gratuit gérant plus de 78 algorithmes différents, ainsi que 5 modes d’attaques spécifiques.

oclHashcat, peut être utilisé par les professionnels afin de tester la sécurité des mots de passe au sein d’une entreprise en stress test, et peut aussi être utilisé par les cybercriminels pour casser des listes de mots de passe volés suite à un piratage.

Pour le télécharger et le tester, rendez vous sur le site officiel ici.

Cet article a été modifié pour la dernière fois le 18 mars 2020 11h40