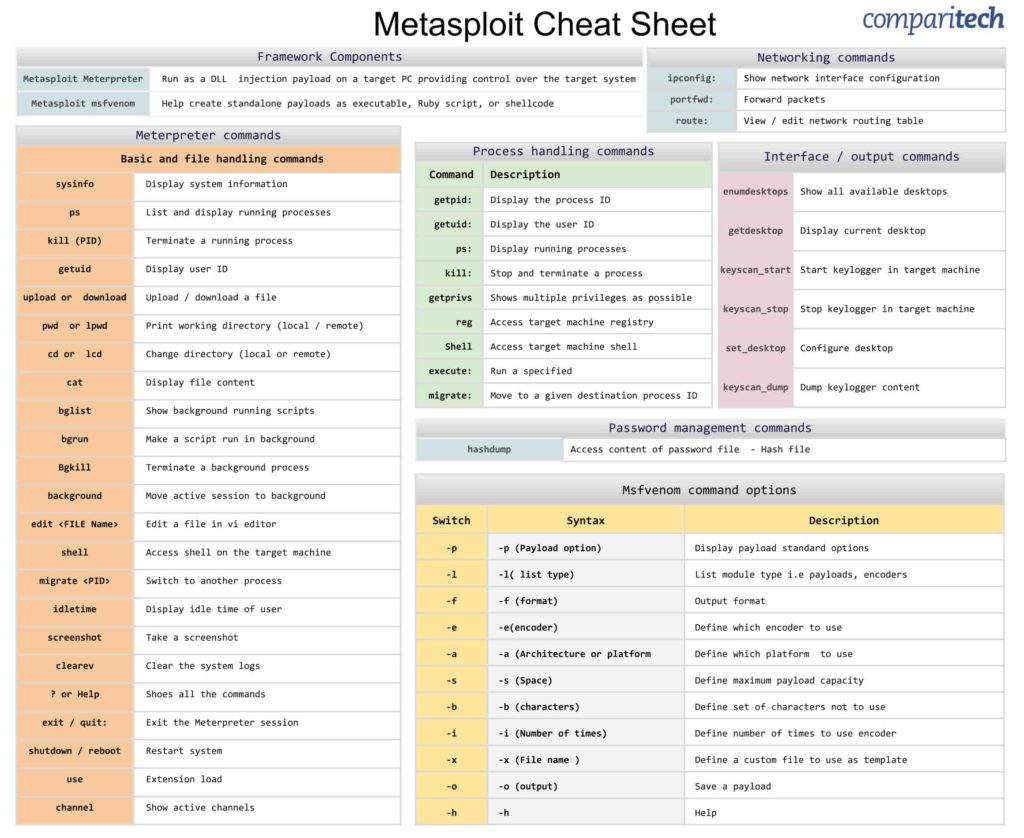

Si vous êtes un étudiant en sécurité informatique, un chercheur, ou tout simplement un hacker « whitehat » ou « blackhat », j’ai une petite découverte pour vous ! Il s’agit de Metasploit Cheat Sheet

Avant de parler de notre découverte, vaut mieux présenter le Framework à monsieur tout le monde pour avoir une idée générale de l’outil, ses capacités et qui l’utilise et pourquoi.

Metasploit est donc un outil pour la création, le développement et l’exécution des exploits pour trouver des failles de sécurité dans un système d’exploitation et avoir l’accès à une machine distante, il permet d’effectuer des tests en sécurité, de realiser et développer des exploits. (voir l’article : TOP des meilleurs outils de piratage pour windows, Linux et Mac OSX)

Pour pouvoir faire tout cela, l’outil intègre d’autres programmes très connus dans le monde de la sécurité informatique comme nmap, nessus, msfvenoom d’où le nom Metasploit Framework car il regroupe tout le nécessaire en un seul programme.

Il a été créé à l’origine en langage de programmation Perl, puis a été complètement réécrit en langage Ruby pour plus de puissance et d’efficacité.

Metasploit Cheat Sheet : La liste essentielle des commandes Metasploit

Pour maitriser toutes les commandes du Framework, il faut vraiment un manuel d’utilisation pour s’en sortir, mais ne vous inquiétez pas, Metasploit Cheat Sheet est un référentiel de toute les commandes essentielles pour commencer à faire des audits et des tests de pénétration comme un pro du domaine.

Le document résume l’essentielle dans un seul document en format PDF ou en image de format JPG (2480L x 2030H) téléchargeable depuis le site de l’auteur de ce magnifique travail ou directement depuis Tech’Croute en cliquant sur le lien ci-dessous ou sur l’image :

Cliquez sur le lien pour télécharger le PDF de Metasploit Cheat Sheet.