Sécurité

Retrouvez toute l’actualité de la securité internet & systemes , failles et bugs, piratages et hacking, exploits et corrections des bugs

Meltdown et Spectre : les pires bugs CPU qui affectent pratiquement tous les ordinateurs

Qu'est-ce que Meltdown et Spectre ? Est-ce qu'ils affectent seulement les puces Intel ? Est-ce que les corrections ralentiront mon ordinateur... et qu'est-ce qu'un...

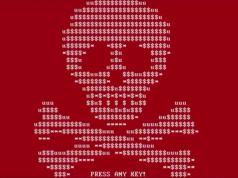

Les militaires russes derrière les attaques de NotPetya

L'administration Trump a confirmé aujourd'hui ce que les officiels britanniques ont déjà déclaré officiellement : l'armée russe était à l'origine de la campagne crippling...

Méchant exploit Zero-Day repéré dans Adobe Flash Player

Voici une autre raison pour désinstaller Adobe Flash Player. Une nouvelle version de Flash Player exploitée par les pirates nord-coréens aurait été repérée sur...

Pourquoi Google s’est-il associé à MobileIron ?

Google utilisera la plateforme de gestion de la mobilité d'entreprise et le logiciel d'analyse de MobileIron pour créer des instances similaires à App Store...

Sécurité compromise chez AnyDesk : ce qu’il faut savoir

AnyDesk, une application de contrôle de bureau à distance utilisée par des millions de personnes et d’entreprises, a subi une grande cyberattaque qui a...

Google met en danger les utilisateurs de Windows 10

L'équipe Project Zero de Google a révélé publiquement une faille de sécurité dans le navigateur Microsoft Edge pour Windows 10 après que Microsoft n'a...

Comment les pirates informatiques minent de la cryptomonnaie à distance

Une faille récemment révélée pourrait permettre aux pirates informatiques de détourner des fonctions de cloud computing sans serveur pour miner la cryptomonnaie à grande...

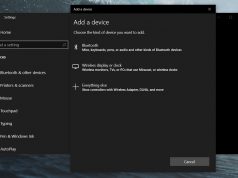

Vous n’arrivez plus à coupler certains périphériques Bluetooth sous Windows 10 ?

Si vous n’arrivez plus à coupler certains de vos périphériques Bluetooth sous Windows 8 ou 10 sachez que c’est fait exprès par Microsoft suite...

Une batterie d’iPhone explose dans l’Apple store de Hong-kong

L’explosion a eu lieu à la maison d’Apple, l’Apple store d’un centre commercial international à hong kong lors d’un remplacement de la batterie d’un...

Rowhammer exploite le GPU de votre Android pour accéder à distance aux données

Au cours des dernières années, les chercheurs en sécurité ont joué avec une technique de piratage appelée Rowhammer, qui permet aux attaquants d'exploiter un...